Ciberseguridad es el término detrás del cual gobiernos definen políticas y buscar entablar una suerte de diálogo intersectorial sobre Internet y las TICs. Por eso, hay que prestarle mucha atención -hackerfeminista. En este post, retomamos nuestro análisis con perspectiva de género sobre el plan nacional de ciberseguridad de Paraguay, una de las estrategias más importantes del país para afrontar riesgos y desafíos en el entorno digital.

En un primer análisis, nos centramos en el diagnóstico de lo que se consideran riesgos. Encontramos que el plan omite referencias a la desigualdad de género y la violencia de género en Internet, lo que nos preocupa. Si no se contemplan los problemas y los desafíos de la mitad de la población y minorías, cualquier abordaje a la seguridad es como mínimo, limitado. En este segundo post, nos concentramos en los principios orientadores de la política gubernamental y los objetivos para hacer frente a los riesgos que identifican.

Sin un enfoque centrado en las personas, la ciberseguridad solo sirve para dar más poder al poder

El plan establece seis principios guía “para la formulación e implementación de cualquier política pública de ciberseguridad en Paraguay” (pg. 22). El primero, el principio de proporcionalidad, menciona la necesidad de respetar derechos fundamentales como el de la intimidad, privacidad, libertad de expresión y asociación. Aboga por asegurar “la proporcionalidad de las medidas de protección adoptadas”, lo cual nos parece crucial. Sin embargo, el resto del plan no refleja acciones que lleven a concretar este principio. ¿Qué garantías realmente tendremos de que las medidas de protección asociadas a la ciberseguridad no serán violatorias de los derechos fundamentales de las personas? Y si se incurren en violaciones, ¿cómo serán resarcidas las personas afectadas?, ¿qué tipo de sanciones se aplicarán a los responsables?. Por ahora, estas preguntas no se pueden responder con precisión si miramos lo establecido en el plan.

Otro principio, el de coordinación de esfuerzos y uso eficiente de recursos, hace mención a la necesidad de gestionar los riesgos. Pero, dado que el enfoque de seguridad apunta desproporcionalmente a la infraestructura estatal, preocupa la ausencia de mención a los riesgos a los que se expone la ciudadanía. Una visión centrada en las personas incluiría, por ejemplo, la necesidad de que las instituciones públicas y privadas adopten mejores estándares de protección de sus datos personales. También incorporaría una mirada diversificada de estos riesgos, atendiendo a la experiencia de cada grupo de personas.

El principio de cooperación internacional considera que los riesgos tienen carácter internacional, por lo que se debe trabajar entre gobiernos. De vuelta, ¿qué riesgos? Internacional también es el mercado de compra de software de vigilancia, del cual han participado varios gobiernos, incluyendo el de Paraguay, en complicidad con empresas que lucran en este negocio. Este es un complejo estatal-corporativo que pone en peligro libertades fundamentales, que desde una óptica de derechos humanos y con perspectiva de género, debería ser un problema central de ciberseguridad. Hasta ahora, ninguna institución pública de nuestro país involucrada en la compra de software de vigilancia ha rendido cuentas. Sin garantías de protección robustas, sin el respeto al debido proceso, nadie está inmune a este riesgo. El plan nacional de ciberseguridad apenas provee respuestas concretas al que probablemente sea el mayor desafío que vivimos en el entorno digital.

Ciber-educación: ¿Para qué?¿Para quiénes?

El plan propone objetivos medibles organizados en torno a ejes temáticos para concretarlo. En estos objetivos se plasman las acciones que se tomarían para llevar a cabo la visión de ciberseguridad gubernamental. Allí se pueden encontrar vacíos y retos a superar para mejorar la estrategia de ciberseguridad. También se identifican algunas actividades que son oportunidades de incluir un enfoque más diverso.

Bajo el eje de sensibilización y cultura, se proponen estudios y encuestas de referencia nacional para identificar necesidades específicas de “cada grupo”. En esta línea de acción sería ideal recabar datos de acceso y uso de TICs por parte de mujeres – que hasta el momento escasean-, considerando su clase social, etnia, orientación sexual, y otras características que afectan su experiencia digital. Con estos datos, se podrían desarrollar campañas temáticas en base a las necesidades identificadas en las investigaciones/encuestas.

En el mismo eje, se habla de que se debe incluir la educación en TICs en la currícula educativa, algo que de por sí es inobjetable. La pregunta que surge es qué tipo de formación se debe inculcar para superar la desigualdad de género que caracteriza al mundo digital y que expone a las mujeres, la comunidad LGBTI y minorías a riesgos. Por ejemplo, la exclusión de las mujeres se da no solo en el acceso, sino en la creación de las tecnologías.

En el IV Congreso de la Cibersociedad de 2009, el grupo de trabajo sobre ciberfeminismo y reapropiaciones sociopolíticas afirmó cuanto sigue:

“(La) exclusión de la mujer en el mundo de las nuevas tecnologías no solo se da en su uso, sino también a la hora de crear la propia tecnología, una tecnología en la que tanto las empresas como las administraciones actúan siguiendo los moldes de la propia sociedad y unos intereses presupuestos en los que el género femenino sigue quedando en un segundo plano, sin que llegue a constituirse en un grupo de interés sólido, o que hace que se genere una tecnología de la que sistemáticamente queda apartada y con la que no se identifica, lo que le conduce a la exclusión”1

Una respuesta a esta situación requiere un cambio en la configuración de referentes y en deconstruir los roles de género. Sin un abordaje consciente (de género) sobre estos temas, sin contemplar las ideas que los estudiantes internalizan sobre las tecnologías, se corre el peligro de reproducir los mismos mitos, estereotipos y dinámicas que sostienen la desigualdad entre hombres y mujeres en todos los ámbitos.

Además, cualquier cambio en la red está ligado a cambios fuera de ella. Problemas como la brecha digital de género son insalvables si otros aspectos de la sociedad no se modifican. Por ejemplo, las mujeres deben ocupar y deliberar sobre las políticas de desarrollo tecnológico y gobernanza en Internet. Insistimos en que el solo acceder y utilizar tecnologías no empodera de por sí:

“El poder de la red no es distributivo y por tanto, si los hombres tienen el predominio en los procesos de creación/configuración del ciberespacio, esto va reflejarse en los procesos de innovación/uso del mismo”2

Los cambios son interrelacionales – políticos, educativos, culturales. Las respuestas a los desafíos de ciberseguridad deben ser articuladas e inclusivas desde su planificación en los espacios de toma de decisión.

La primera línea de defensa en ciberseguridad debe ser la protección de la ciudadanía

Otro eje del plan es el de protección de infraestructuras críticas, que busca entre otras cosas la resiliencia “ante las amenazas cibernéticas” y la garantía “de la estabilidad de los servicios esenciales” (pg. 28). Algo que se omite en este punto es que en estas infraestructuras se almacenan datos de carácter personal que deben ser resguardados bajo los más altos estándares de protección. Una reciente investigación de TEDIC sobre el estado de protección de los datos personales en bases de datos públicas encontró un panorama mixto. Por ejemplo, la mayoría de los funcionarios públicos encargados de estas bases desconocen principios de protección. Además, se incumplen estándares, como el de notificación, especificación de finalidad de la recolección y limitación en el uso. La aplicación de dichos estándares debe ser una medida de ciberseguridad, ya que se resguardan derechos fundamentales de los ciudadanos. Para esto, urge una ley de protección de datos personales.

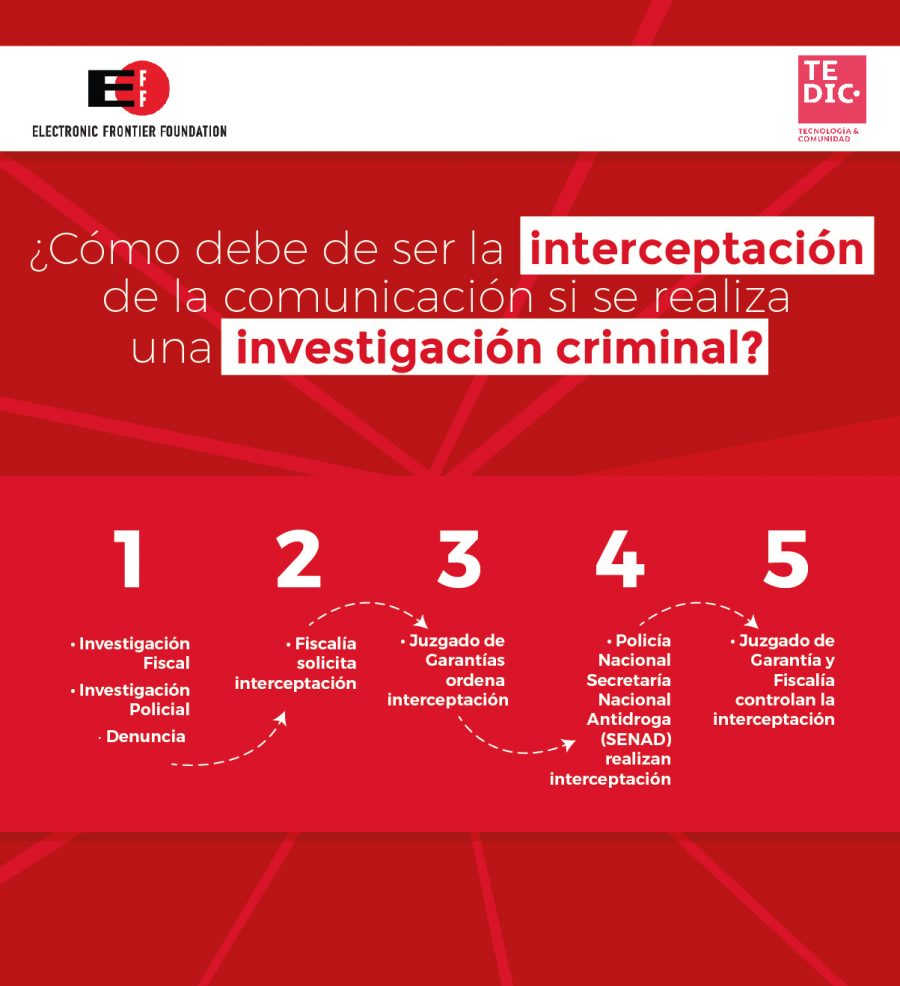

Finalmente, bajo el eje de capacidad de investigación y persecución de la ciberdelincuencia, se apunta a que las unidades encargadas de la investigación de delitos informáticos tengan infraestructura y herramientas adecuadas “para conducir sus tareas de manera oportuna y eficaz” (pg. 30). Creemos que el Estado debe contar con las herramientas necesarias para perseguir crímenes y delitos, pero la aplicación de dichas herramientas debe darse en el marco del debido proceso, respetando todas las garantías establecidas. Otra investigación de TEDIC sobre el desempeño de las ISPs en torno al resguardo de la privacidad y la protección de los datos personales de sus usuarios revela que los fiscales acceden al registro de llamadas de las personas sin orden judicial. Esta situación es gravísima, ya que se pasa por encima del debido proceso y garantías establecidas en la Constitución. Se presta a todo tipo de abusos, y hasta ahora, ninguna autoridad ha objetado este actuar del Ministerio Público.

En vista a los desafíos encontrados en este análisis, creemos necesaria la conformación de una mesa ad hoc que trabaje exclusivamente en ampliar el alcance del plan para asegurar un enfoque centrado en las personas y sus experiencias, especialmente las mujeres y minorías. Esta mesa puede colaborar con propuestas de soluciones concretas. Por ejemplo, la violencia de género en linea se puede confrontar con líneas de atención para guiar a las víctimas, capacitación a periodistas para adoptar narrativas propositivas para mejorar prácticas y reducir riesgos (ej. sexting, hacktivismo), entre otros.

Taller de seguridad digital – Asunción

Taller de seguridad digital – Asunción  Seminario internacional: paradigmas contra la trata de personas – Asunción

Seminario internacional: paradigmas contra la trata de personas – Asunción  Consentimiento y cifrado de las comunicaciones, claves para un sexting seguro

Consentimiento y cifrado de las comunicaciones, claves para un sexting seguro

2 comments

Comments are closed.