Las contraseñas son probablemente el eslabón más débil de la seguridad digital, y desde el punto de vista de los usuarios uno de los problemas más incómodos de la informática, sobre todo por la cantidad y diversidad de servicios que hoy ofrece Internet.

La peor opción y lo que la mayoría de las personas hacen, es utilizar la misma clave para todos los servicios: para Facebook, Twitter, Instagram, para tu correo, para gestionar tu banco o para cifrar tu monedero criptográfico. ¿Por qué? Pues si un atacante logra obtener una de tus claves, ya tendrá la posibilidad de acceder a toda tu información, por ejemplo, si obtiene la clave de tu Facebook, luego puede hacer movimientos en tu banco. Otro ejemplo sería que obtenga tu clave de Twitter y luego podrá ingresar a tu nube y acceder a tus fotos personales, publicarlas, distribuirlas o realizar cualquier tipo de manejo de tu información personal. Ejemplos así hay muchos, y casos de la vida real también.

En este mismo sentido, puede haber alguien con ese criterio de usar siempre la misma clave, pues utiliza claves muy seguras y cree que ningún atacante será capaz de adivinar su clave hiper-mega-segura. El problema es que muchos de los servicios comerciales, como Linkedin, Yahoo, Dropbox, Facebook o Google se han visto envueltos en escándalos de filtración de datos personales de sus usuarios y en muchos casos incluyendo nombre de usuario, correo y contraseña.

¿Pero esto qué significa? Que si tenés un usuario en Dropbox, y tu cuenta fue una de las afectadas por esas filtraciones, solo hace falta tu dirección de correo, para encontrar tu clave (en algunos casos). Incluso se podría encontrar tu clave utilizando técnicas de fuerza bruta contra una de esas mega bases de datos filtradas.

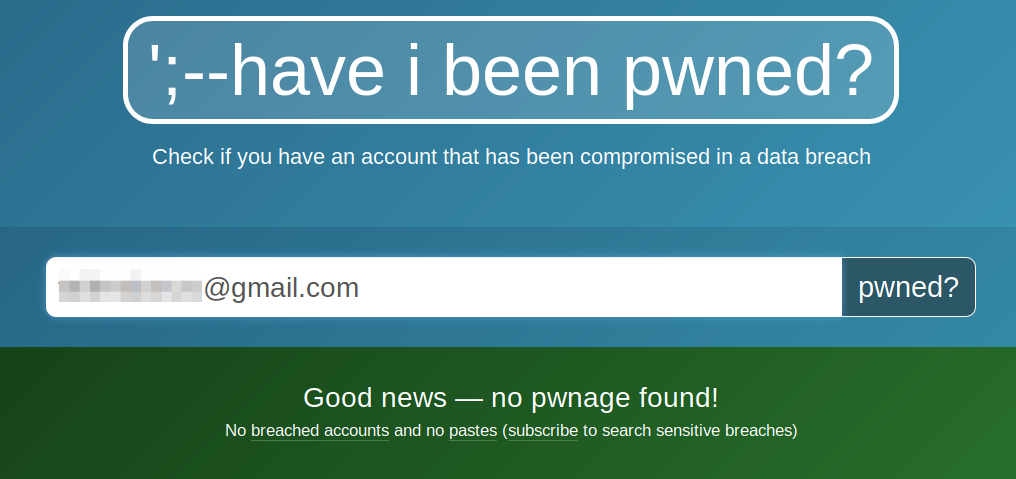

Una forma interesante de entender el problema es a través del proyecto «Have I been pwned» que te permite verificar si tu identidad ha sido expuesta a través de estas filtraciones. Entonces, para saber si tus datos están afectados, es decir si tus contraseñas están expuestas, basta entrar a la web https://haveibeenpwned.com/ y colocar tu correo electrónico allí. Si tu identidad está «limpia» el resultado será el siguiente:

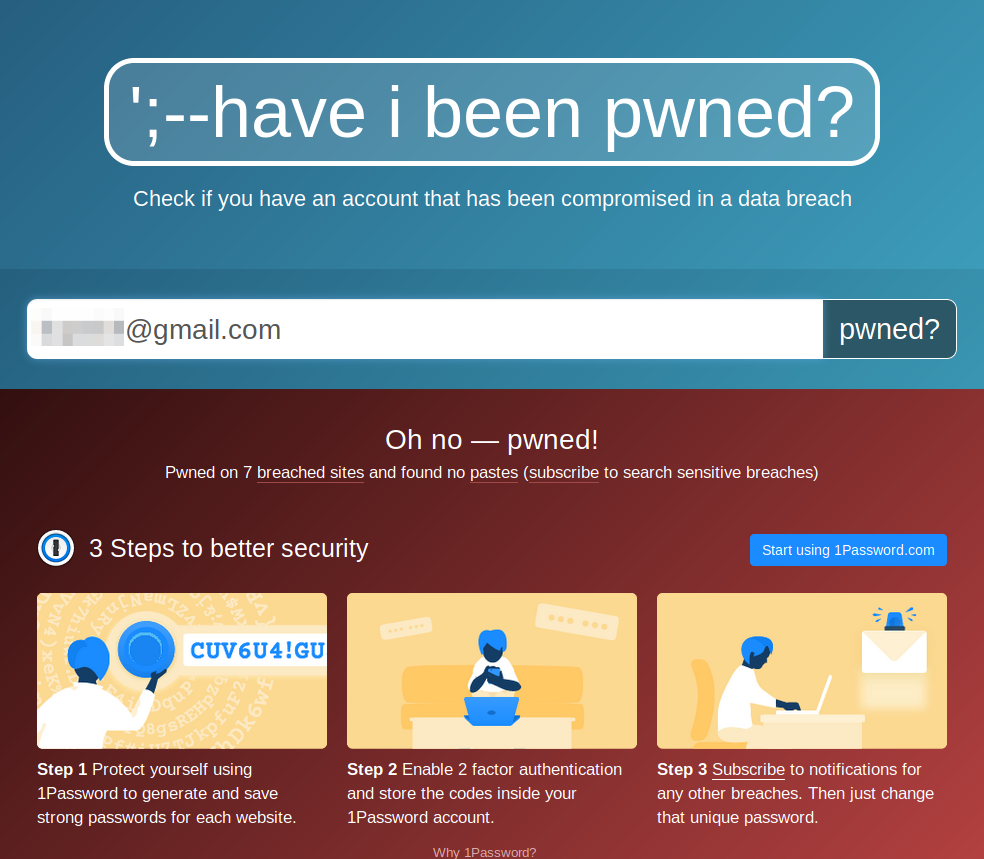

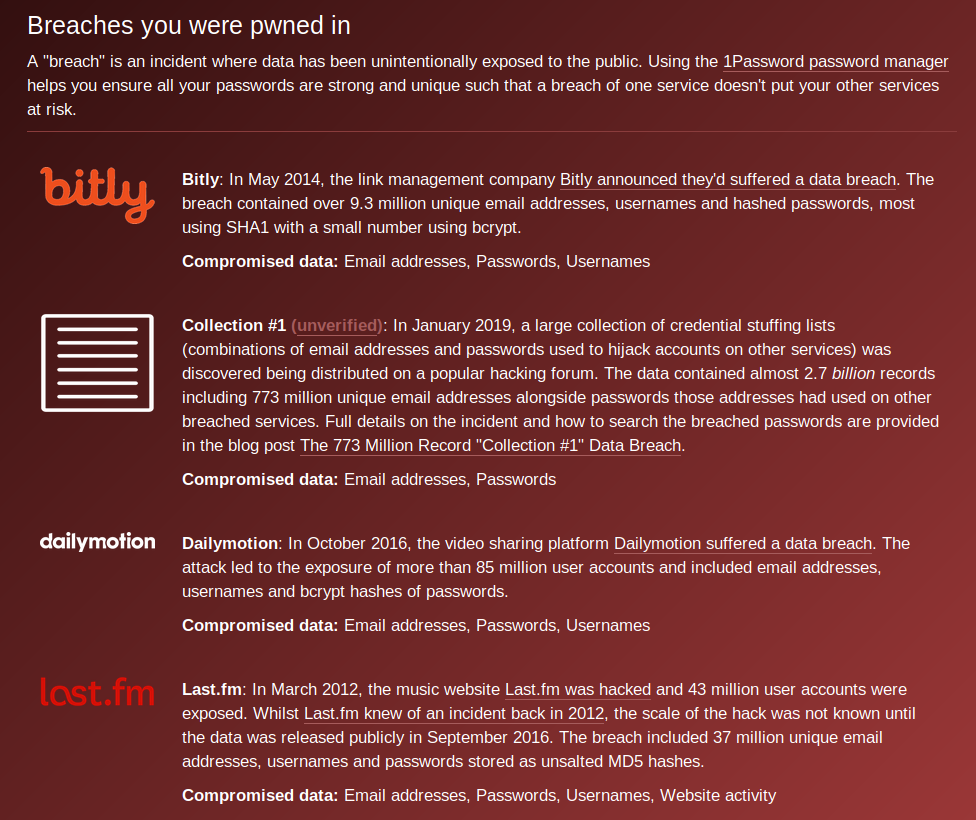

En el caso que tu identidad esté comprometida, podrá resultar algo así:

Observación: este es solo un caso de ejemplo, de un proyecto que se ha dedicado a coleccionar las filtraciones conocidas, pero realmente no tienes como saber que no hubo otras filtraciones. Muchas veces estas bases no son públicas y suelen ser comercializadas en mercados ilegales.

Es decir, que tu identidad esté «limpia» en este sitio, no significa realmente que no se haya filtrado, solo podemos asegurar que no sabemos si se ha filtrado.

Entonces, tanto si tu identidad y contraseña ya se han filtrado y se pueden encontrar, como en el caso que no hay certeza de haya ocurrido, es un buen momento para mejorar tu protección digital cambiando tu política personal de contraseñas.

Lo primero y más importante será cambiar las claves de los servicios más importantes: tu correo, tu banco y tus redes. El problema que surge ahora es cómo elegir claves diferentes que sean fuertes y fáciles de recordar. Esto lo veremos en seguida.

Lo segundo, es asegurarte que no haya inicios de sesión no autorizados: Mega, Facebook, Google y otros, tienen mecanismos para verificar esto1.

Cómo crear contraseñas fuertes

Retomemos este desafío complejo e incómodo, para la mayoría de las personas: ¿cómo generar contraseñas fuertes y fáciles de recordar?

Aquí te presentamos 4 consejos para crear contraseñas fuertes sin tanto sufrimiento:

- que no tengan datos de conocimiento público asociados a tu persona

- que sean largas (mínimo 10 caracteres)

- únicas (que no se repitan en las diferentes plataformas o servicios)

- renovadas (que las cambies de tanto en tanto)

No utilices tu fecha de nacimiento, ni tu dirección para generar tu contraseña. Son datos que pueden ser de público conocimiento. Mejor prueba utilizar el nombre de tu primer mascota, el lugar de vacaciones que más te gusta o el color favorito de tu hermana. Palabras como esas suelen ser muy difíciles de adivinar de antemano.

Sobre el largo, debes crear contraseñas que tengan más de 8 caracteres, digamos entre 8 y 15. Esto dificultará enormemente los ataques de fuerza bruta, que utilizan poder de cómputo para encontrar las contraseñas.

Además deben ser únicas, es decir, una para cada servicio: banco, correo, Facebook, Mastodon, Twitter, Amazon, Diaspora , etc.. De esta forma lograrás mantener tus contraseñas seguras aunque una de ellas sea vulnerada.

Renovadas significa que debes cambiarlas cada tanto. ¿Cada cuánto? eso ya depende de vos. Cada 6 meses parece un periodo recomendable.

Algo muy importante: nunca jamás envíes tu contraseña a nadie, bajo ningún concepto. En caso de que sea estrictamente necesario, puedes cambiar una clave por una provisoria y luego elegir una nueva y fuerte.

Un ejercicio interesante es utilizar esta herramienta: https://howsecureismypassword.net/ Juega con contraseñas de prueba para ver cómo funciona.

¿Recordar 20 contraseñas?

Cuando tus contraseñas son solo 4 o 5 no tendrás problema en recordarlas pero ¿qué pasa si son 10, 15 o 20? Este es el desafío que se le presenta a la mayoría de las personas.

Para superar este problema, te vamos a presentar 3 abordajes posibles que los nombraremos así: la tercerización, la doble autenticación o el gestor de contraseñas.

Un primer abordaje a este desafío es la tercerización, lo que significa dejar que «otros» hagan el «trabajo sucio» de gestionar tus accesos. Este tipo de servicio lo brindan Facebook, Twitter, Google, Github, WordPress, etc. Un ejemplo de ello es cuando utilizas Google para entrar a Dropbox o si entras a Instagram con tu cuenta de Facebook.

Acceso a Dropbox utilizando Google.

Este método tiene dos problemas:

- Por un lado, le entregas tus datos de conexión a empresas que lucran con información y suelen utilizarla para construir perfiles y luego ofrecerte publicidad personalizada. Estas empresas han sido ampliamente cuestionadas

El segundo abordaje es agregar un segundo factor de autenticación, lo que sería un «segundo candado» que le agregas a tus accesos, además de tu clave. Entonces como tiene un segundo candado, ya podrías relajarte un poco con tus contraseñas. Hay muchas formas de hacerlo y los segundos factores o 2FA más utilizados son: correo electrónico, SMS, dispositivos físicos, aplicaciones móviles y otros.

Este abordaje tiene varios problemas: la principal es que agrega «un paso más» a tu autenticación y eso reduce la usabilidad. Además se agregan ciertas complejidades: ¿cómo respaldar los accesos si utilizas una aplicación móvil? ¿qué pasa en caso de pérdida de hardware? Además se han documentado casos de suplantación de identidad si se utiliza mensajes SMS como segundo factor. En este artículo explican cómo han logrado saltear la doble autenticación de Gmail de forma masiva.

El tercer abordaje es el que te recomendamos y es la utilización de un gestor de contraseñas. Sabemos que no es perfecto, ya que significa un «único punto de falla» y además suele implicar un aprendizaje inicial, sin embargo para la mayoría de las personas será una solución muy conveniente. Por ello le dedicaremos otro artículo completo.

.

Esperamos que este artículo te sea de mucha utilidad y te invitamos a realizar tus aportes en los comentarios de esta entrada o en el formulario de contacto de esta web.

A partir del artículo y dudas que se generaron, escribimos un segundo artículo: El caos de las contraseñas, preguntas frecuentes. Te invitamos a leerlo.

Notas:

- Aquí un ejemplo de cómo hacerlo con Gmail: https://www.redeszone.net/2018/07/05/cerrar-sesion-gmail-todos-dispositivos/

TEDIC presenta 3 informes EPU ante Naciones Unidas

TEDIC presenta 3 informes EPU ante Naciones Unidas  Nuevo Bootcamp: “Derechos digitales, tecnología y activismo”- América Latina 2024

Nuevo Bootcamp: “Derechos digitales, tecnología y activismo”- América Latina 2024  Lanzamiento de Mente En Línea, nuestra campaña sobre Salud Mental en Internet

Lanzamiento de Mente En Línea, nuestra campaña sobre Salud Mental en Internet

2 comments

Comments are closed.